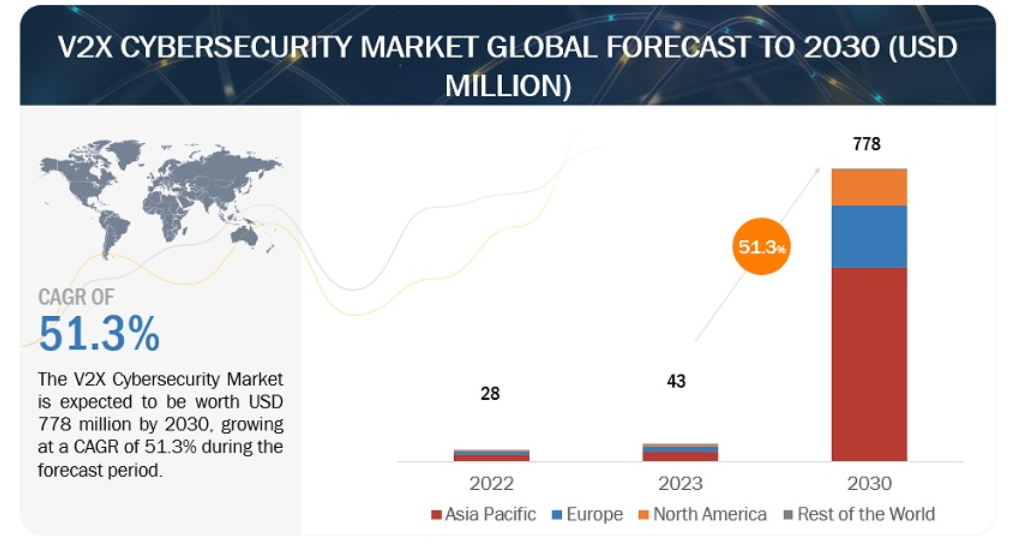

世界のV2Xサイバーセキュリティ市場は、2023年に4,300万米ドルと評価され、2030年には7億7,800万米ドルに達し、予測期間中に51.3%のCAGRで成長すると予測されている。V2Xサイバーセキュリティ市場の成長は、自動車産業におけるコネクティビティとデジタル化の高まりを強調する要因が重なることによってもたらされる。自動車がV2V(Vehicle-to-Vehicle)やV2I(Vehicle-to-Infrastructure)などの通信技術と統合されるにつれて、サイバー脅威の影響を受けやすくなり、強固なサイバーセキュリティ・ソリューションが必要となる。コネクテッドカーや自律走行車の導入が加速し、スマートインフラが普及したことで、悪意ある行為者の攻撃対象が拡大し、厳格なサイバーセキュリティ対策を義務付ける政府規制が市場の需要をさらに促進している。さらに、V2X通信システムに関連する潜在的リスクに対する自動車メーカーや利害関係者の意識の高まりが、高度なサイバーセキュリティ・ソリューションへの投資を促進し、V2Xサイバーセキュリティ市場の拡大を促進している。

市場動向

推進要因:自動車が生成する大量のデータとサイバー攻撃の増加

高度なV2X通信システムは、コネクテッドカーや自律走行車の開発に不可欠である。V2X通信システムでは、複数の接続オプション、ネットワーク、センサー、デバイスが使用され、分析すべき大量のデータが生成される。このデータのプライバシーは、悪用を避けるために確保されなければならない。システムへの侵入に成功すると、ハッカーはドライバー、インフラ、クラウド、車両を含む包括的なデータにアクセスすることになる。さらに、V2Xは車両とスマートフォンの接続を容易にするため、一般的にクラウド上に保存されているユーザーの個人情報にハッカーが不正アクセスするリスクが高まる。ESCRYPT GmbH、Qualcomm Incorporated、HARMAN International、AUTOCRYPT Co, Ltd.などの企業は、V2X通信へのサイバー攻撃を防ぐために、高度なV2Xサイバーセキュリティと暗号化システムを開発している。

自動車分野におけるサイバー攻撃は年々増加している。例えば、Upstream Security Ltd.によれば、自動車業界は2024年までにサイバー攻撃により5,050億米ドルという途方もない損失を被ることが予想されている。ハッカーは現在、車両を遠隔操作してハッキングすることが容易になっている。攻撃の約97%は遠隔操作で実行され、遠隔操作による攻撃の70%は遠距離で発生している。さらに、2022年には自動車API攻撃が380%増加し、インシデント全体の12%を占めた。これは、OEMが高度なITサイバーセキュリティ保護を導入しているにもかかわらず発生した。このように、サイバー攻撃の増加はV2Xサイバーセキュリティ市場を牽引するだろう。

抑制要因 複数の利害関係者による複雑なエコシステム

自動車業界は現在、多くの非自動車サプライヤーにとって注力分野となりつつある。バリューチェーンがあらゆる業種間で分断されているため、収益分配は関係者にとって厳しい課題となっている。V2Xサイバーセキュリティ市場における対策の開発は、サイバーセキュリティ・ソリューションの標準化が進んでいないため、非常に困難である。サイバーセキュリティ・ソリューションは、OEMが提供する仕様に依存している。これらのソリューションは、同じ車種でもプラットフォームが異なったり、電子アーキテクチャ、接続性、ソフトウェアが異なったりするため、さまざまである。その結果、V2Xサイバーセキュリティ・ソリューション・プロバイダーは、車両の脅威や脆弱性に対処する上で統合リスクに直面する。

V2Xシステムの全コンポーネントを様々なサプライヤーから購入し、1つのシステムに組み立てるという継承的な性質は、システム全体をより脆弱にする可能性がある。各サプライヤーは、電子部品、ソフトウェア、プラットフォーム、接続モジュールなどの独自のプラットフォームを持っており、サイバーセキュリティ・ソリューション・プロバイダーにとっては困難な状況となっている。したがって、個々のコンポーネントの強度にかかわらず、これらのコンポーネントの統合が不十分であれば、サイバー攻撃にさらされる可能性がある。したがって、V2Xシステムを搭載した自動車をサイバー攻撃に対してより脆弱なものにするためには、バリューチェーンの関係者全体にわたってサイバーセキュリティ製品とサービスの標準を公開する必要がある。

機会: サイバー攻撃を受けやすいコネクテッドカーや自律走行車技術の増加傾向

コネクテッドカーと自律走行車は自動車の未来と考えられており、V2X技術はこの進化において重要な役割を果たす。コネクテッドカーや自律走行車は、リアルタイムのデータを収集・共有するための高度なV2X技術とシステムに依存している。自律走行車は、かつてないほどの人気を博している。メルセデス・ベンツ、BMW、コンチネンタルAG、BYDなどの企業は、従来の運転に革命を起こすべく、研究開発能力に多額の投資を行っている。例えば、BYDは2024年1月、中国の高速道路でレベル3の先進運転支援システム(ADAS)試験ライセンスを取得し、このようなライセンスを取得した中国初の企業となった。コンチネンタルとオーロラも、世界初の拡張可能なレベル4自律走行トラックシステムを発表した。

同様に、グーグル、エヌビディア、ウーバー、テスラも、すべての法規制に準拠し、シームレスな運転を可能にする自律走行車の実用化に向けて投資を拡大している。例えば、2024年1月、AnsysとNVIDIAは自律走行車の開発を強化するためにパートナーシップを結んだ。自律走行車の成長は、クラウドプロバイダー、OEM、その他の利害関係者に、この成長を活用するために自動車会社と協力し、提携する比類のない機会を提供する。メルセデス・ベンツのメーカーであるダイムラーAGとウーバー・テクノロジーズ社がセルフサービス車の開発で合意したことも、自律走行車が間もなく現実になることを示唆する事例である。自律走行車の登場はサイバーセキュリティの脅威を増大させ、自動車業界におけるV2Xサイバーセキュリティ市場を牽引するだろう。自律走行車は現在も開発中で、テキサス州、アリゾナ州、カリフォルニア州、ペンシルベニア州、ワシントン州、ミシガン州の道路で、特定のテストエリアと走行条件の下でテストが行われている。自動車の専門家によれば、このような自動車はまもなく主流となるだろうという。エヌビディア、クアルコム・インコーポレイテッド、オートトークスなどの企業が、自律走行車開発のためのコンポーネントやシステムの開発に着手している。例えば、エヌビディアは自動車業界向け、特に輸送アプリケーション向けのソフトウェアベースのプラットフォームを開発し、大規模な自律走行技術の開発に貢献している。このような動きは、V2Xサイバーセキュリティ・ソリューション・プロバイダーを含むクラウド・サイバーセキュリティ・サービス・プロバイダーにとって、堅牢な車両セキュリティによって運転革命を推進する自動車会社と提携するいくつかの機会を提供することになる。

課題 V2Xエコシステムの絶え間ない進化に対応する必要性

V2X通信は、先進技術の導入により絶えず進化している。例えば、V2Xの性能に関する重要な問題は、低遅延と高信頼性です。IEEE 802.11pベースのDSRCは、CSMA/CA(Carrier Sense Multiple Access protocols with Collision Avoidance)メカニズムを使用して衝突を回避します。DSRCは高い信頼性が期待できるが、車両が密集した環境では性能が低下する。LTE-V2Xはより信頼性の高い待ち時間を実現し、干渉も100ミリ秒以下と少ない。車両が密集した環境では、LTE-V2Xが提供する100ms未満の通信遅延では不十分であり、ドライバーの生命が危険にさらされる可能性がある。5G-V2XはDSRCとLTE-V2Xの欠点を克服すると期待されている。5Gネットワークは、99.99%の安定性で1ミリ秒未満の通信遅延を実現する。このため、5G-V2Xは自動運転指向のV2Xサービスをサポートできるようになる。さらに、6Gはスピードとインテリジェンスの両面で顕著な強化をもたらす。5Gの100倍という驚くべき速度の優位性を持つ6Gは、最もインテリジェントで効率的なセルラーネットワークとして期待されている。V2Xサイバーセキュリティ・ソリューション・プロバイダーは、こうした絶えず変化する技術に対応するため、セキュリティ・ソリューションの継続的な研究開発を重視しなければならない。

ハッカーは、V2X通信技術やV2Xセキュリティ・ソリューションの変化に関係なく、システムに侵入する新しい方法を見つけようとする。そのため、サイバーセキュリティ企業は抜け穴を追跡し、こうした攻撃に対抗するための迅速なOTAアップデートを提供しなければならない。サイバー攻撃とは別に、政府や自動車当局によるものであれ、セキュリティ・プロトコルや標準は変化し続ける。したがって、V2Xサイバーセキュリティ・ソリューション・プロバイダーは、それらを認識し、システムを更新し続けなければならない。

予測期間中、内燃機関(ICE)車両セグメントがV2Xサイバーセキュリティ市場で大きなシェアを占めると推定される

内燃機関(ICE)は現在、世界の自動車市場で支配的な技術である。ICEはシリンダーとピストン機構で構成され、ガソリン燃料の化学エネルギーを機械エネルギーに変換して車両を駆動する。ICE車に関する限り、V2Xの主要機能はV2VとV2Iである。V2Vは自動車の安全性を高めるのに役立ち、V2Iは交通の最適化に役立ち、自動車の燃費を向上させるのに役立つ。ICE車両の安定した需要は、自動車技術、システム、部品に対する需要を増加させるだろう。その結果、これらの先進技術を保護するためのサイバーセキュリティのニーズも高まるだろう。

予測期間中、ソフトウェア・セキュリティ分野はより大きなセグメントになると予想される

ソフトウェア・セキュリティは、自動車とその周辺環境間の通信の完全性、機密性、可用性を保護するため、V2Xサイバーセキュリティにとって極めて重要である。堅牢なセキュリティ対策は、不正アクセス、データ改ざん、悪意ある攻撃を防止し、急速に進化するコネクテッドカーや自律走行車の状況においてV2Xシステムの安全性と信頼性を確保する。V2VおよびV2I技術の普及が進むことで、V2Xサイバーセキュリティ市場のソフトウェア・セキュリティ・セグメントの収益成長がサポートされる可能性が高い。V2V機能は、前方衝突警告(FCW)、死角警告(BSW)、車線変更警告(LCW)、追い越し禁止警告(DNPW)などの安全警告機能の強化に役立つ。V2Vだけで実現できる主な安全アプリケーションには、交差点移動支援(IMA)、左折支援(LTA)、緊急電子ブレーキライトなどがある。一方、V2I技術では、道路インフラと車両の間で無線によるデータ交換が行われる。V2IはITS(高度道路交通システム)で使用され、車両が生成する交通データを取得し、インフラから車両に情報を提供する。V2Iで使用される技術には、高度道路交通システム(ITS)、緊急車両通知、旅客情報システム、車両・資産管理、駐車場管理システムなどがある。車両対インフラ(V2I)は、スマートシティにおける駐車場管理にも重要である。このV2I技術では、車両と駐車場が接続され、車両の所有者/運転者は、どの/どこの駐車スペースが空いているかの情報を得ることができる。このソリューションにより、駐車場の所有者や運営者は駐車場の稼働状況の追跡が容易になる。したがって、安全なV2VおよびV2I通信を行うためには、ソフトウェア・セキュリティが重要な役割を果たす。

「予測期間中、アジア太平洋地域が最大の市場になると推定される。

アジア太平洋地域は、2030年までにV2Xサイバーセキュリティの最大市場になると予測されている。これは、V2X搭載車の大幅な販売により、他の自動車OEMがこの技術を統合する前例となったためである。このような採用の急増により、サイバーセキュリティ・ソリューションの需要が高まると予想される。特にアジア太平洋地域には、オートトークスやAUTOCRYPT Co. Ltd.などである。同地域では、電気自動車やコネクテッドカー機能の普及が進んでおり、V2Xサイバーセキュリティの需要がさらに高まる見通しだ。アジア太平洋地域の中国、日本、韓国などの国々は、5Gの採用をリードすると予想されており、5Gの進歩はセルラー接続を可能にし、その後V2X技術の採用を促進する。このような採用の高まりは、V2X通信の安全性を確保するためのサイバーセキュリティの必要性を強調し、予測期間を通じてアジア太平洋地域のV2Xサイバーセキュリティ市場の成長に拍車をかけている。

主要企業

V2Xサイバーセキュリティ市場は、ESCRYPT GmbH(ドイツ)、Qualcomm Incorporated(米国)、Autotalks(イスラエル)、AUTOCRYPT Co. (Ltd.(韓国)、Continental AG(ドイツ)などである。これらの企業はV2Xサイバーセキュリティ・ソリューションを提供し、世界レベルで強力な販売網を持っている。これらの企業は、V2Xサイバーセキュリティ市場で牽引力を得るために、広範な拡大戦略を採用し、協力、パートナーシップ、M&Aを実施している。

この調査レポートは、V2Xサイバーセキュリティ市場を接続性、通信、車両タイプ、セキュリティフレームワーク、形態、推進力、セキュリティタイプ、地域に基づいて分類しています。

接続性に基づく

セルラー

DSRC

通信に基づく

車両間(V2V)

車両対インフラ(V2I)

車両対歩行者(V2P)

車両対グリッド(V2G)

車両タイプ別

乗用車

商用車

セキュリティ・フレームワークに基づく

PKI

組み込み

形態に基づく

車載

外部クラウドサービス

推進力に基づく

内燃機関

電気自動車

セキュリティタイプ別

エンドポイントセキュリティ

ソフトウェア・セキュリティ

クラウドセキュリティ

地域別

アジア太平洋地域(APAC)

中国

インド

韓国

日本

北米 (NA)

米国

カナダ

メキシコ

ヨーロッパ (EU)

ドイツ

フランス

英国

イタリア

スペイン

その他の地域

ブラジル

アルゼンチン

2024年1月、AUTOCRYPTとCohda WirelessはCES 2024において、セキュリティ統合型Vehicle-to-Everything(V2X)ソリューションの開発に向けた協業について正式に合意した。

2023年6月、オートトークスとインフィニオンテクノロジーズAGは、先進的なVehicle-to-Everything(V2X)ソリューションを開発するための協業パートナーシップを締結しました。この提携により、Infineon社は車載グレードのHyperRam 3.0メモリを提供し、オートトークスのV2XリファレンスデザインであるTekton3およびSecton3に統合します。

2023年5月、Qualcomm Incorporatedは、その子会社であるQualcomm Technologies, Inc.がオートトークスを買収する最終契約を締結したと発表した。

2022年1月、AUTOCRYPT Co., Ltd.は、Vehicle-to-Everything (V2X)通信用のSCMS(Security Credential Management Security)であり、AutoCrypt V2Xセキュリティソリューションの重要なコンポーネントであるAutoCrypt SCMS Version 5.0を発表した。SCMSは、安全性とセキュリティを確保するためにV2X通信で送信されるメッセージに署名し、検証するため、自律走行にとって重要である。

【目次】

1 はじめに (ページ – 31)

1.1 調査目的

1.2 市場の定義

表1 市場の定義(通信手段別

表2 車両タイプ別市場定義

表3 コネクティビティ別の市場定義

表4 市場の定義:推進力別

表5 市場の定義:セキュリティフレームワーク別

表6 セキュリティ形態別市場定義

表7 セキュリティタイプ別市場定義

1.2.1 含有物と除外物

表8 含有項目と除外項目

1.3 調査範囲

1.3.1 対象市場

図1 V2Xサイバーセキュリティ市場のセグメンテーション

1.3.2 対象地域

1.3.3 考慮した年数

1.4 考慮した通貨

表9 為替レート

1.5 利害関係者

1.6 変更点のまとめ

2 調査方法 (ページ – 40)

2.1 調査データ

図2 調査デザイン

図3 調査デザインモデル

2.1.1 二次データ

2.1.1.1 二次情報源

2.1.1.2 二次資料からの主要データ

2.1.2 一次データ

2.1.2.1 需要側と供給側からの一次インタビュー

2.1.2.2 業界専門家からの主要な洞察

2.1.2.3 一次インタビューの内訳

2.1.2.4 一次参加者

2.2 市場規模の推定

図4 調査手法:仮説構築

2.2.1 ボトムアップアプローチ

図5 ボトムアップアプローチ

2.2.2 トップダウンアプローチ

図6 トップダウンアプローチ

図7 市場規模推定の留意点

2.2.3 景気後退の影響分析

図8 調査デザインと方法論(需要サイド)

2.3 データの三角測量

図9 データの三角測量

2.4 要因分析

2.4.1 需要側と供給側の要因分析

図 10 V2Xサイバーセキュリティ市場に影響を与える要因

2.5 調査の前提

2.6 調査の限界

3 EXECUTIVE SUMMARY(ページ – 55)

表 10 C-V2X搭載車両

図 11 V2Xサイバーセキュリティ市場の概要

図12 V2Xサイバーセキュリティ市場、地域別、2023~2030年

図13 V2Xサイバーセキュリティ市場の主要企業

図14 V2Xサイバーセキュリティ市場、セキュリティタイプ別、2023-2030年

4 PREMIUM INSIGHTS (ページ数 – 59)

4.1 V2Xサイバーセキュリティ市場におけるプレーヤーにとっての魅力的な機会

図15 自律走行モビリティとコネクテッドカー技術への傾斜の高まり

4.2 V2Xサイバーセキュリティ市場、地域別

図 16 予測期間中、アジア太平洋地域が v2x サイバーセキュリティの最大市場となる

4.3 V2Xサイバーセキュリティ市場、通信別

図 17 2030 年には v2v セグメントが最大の市場シェアを占める

4.4 V2Xサイバーセキュリティ市場:接続性別

図 18 予測期間中、c-v2x が最も急成長するセグメント

4.5 V2Xサイバーセキュリティ市場:推進力別

図 19:予測期間中、電気が最大のセグメントとなる

4.6 V2Xサイバーセキュリティ市場:セキュリティフレームワーク別

図 20:予測期間中、組み込み型セグメントが市場の主導的地位を確保する

4.7 V2Xサイバーセキュリティ市場:セキュリティタイプ別

図 21:予測期間中、ソフトウェア・セキュリティが他のセグメントを上回る

4.8 V2Xサイバーセキュリティ市場:自動車タイプ別

図22 2030年には乗用車が最大の市場シェアを獲得する

4.9 V2Xサイバーセキュリティ市場:形態別

図23 予測期間中、車載セグメントが市場を支配する

5 市場概観(ページ数 – 64)

5.1 はじめに

図 24 V2X 通信におけるプライバシーへの懸念

図25 V2X環境に対する攻撃ベクトル

5.2 市場ダイナミクス

図 26 V2Xサイバーセキュリティ市場のダイナミクス

5.2.1 推進要因

5.2.1.1 自動車分野におけるサイバー攻撃の増加

図 27 自律走行車からのデータ

5.2.1.2 世界の自動車V2X市場の活況

図28 V2Xの主要要素

図29 V2Xサイバーセキュリティ脅威の分類

5.2.1.3 自律走行車技術の進歩

図 30 車両ネットワークアーキテクチャ

表11 V2X通信に関する安全上の事実

図31 交通事故による負傷

5.2.1.4 規制機関による車両データ保護の義務付け強化

図32 車両エコシステムにおけるサイバー脆弱性

表12 エッツィのインテリジェント交通システムにおけるセキュリティとプライバシーの基本基準

5.2.2 制約

5.2.2.1 V2Xシステムコンポーネントの複雑な統合

図 33 サイバー攻撃が様々なステークホルダーに与える影響

5.2.2.2 新興国におけるV2X通信専用インフラの不足

図34 モバイルネットワークとエリア別の人口カバー率(2023年

5.2.2.3 V2Xサイバーセキュリティに関する規制の枠組みが未整備

5.2.3 チャンス

5.2.3.1 コネクテッドカーと自律走行車技術のトレンドの高まり

図 35 コネクテッド協調運転に向けた V2X ユースケースの進化

図 36 サイバー攻撃のベクトル通信フレームワーク

5.2.3.2 電気自動車の急速な普及

表 13 V2G と Vpp のために各社が取り組んでいるプロジェクト

5.2.3.3 専門的なサイバー保険の利用可能性

5.2.4 課題

5.2.4.1 急速に進化するV2Xエコシステム

表14 車両通信技術

5.2.4.2 既存車両におけるレガシーシステムの普及

図37 サイバーフィジカルソーシャルシステムとしてのV2Xの構造

5.2.5 市場ダイナミクスの影響

表15 市場ダイナミクスの影響

5.3 サプライチェーン分析

図38 サプライチェーン分析

5.4 主要ステークホルダーと購買基準

5.4.1 購入プロセスにおける主要ステークホルダー

図 39 V2X サイバーセキュリティの購買プロセスにおける利害関係者の影響力

表16 V2Xサイバーセキュリティの購買プロセスにおける利害関係者の影響力(%)

5.4.2 購入基準

図 40 V2X サイバーセキュリティの主な購入基準

表 17 V2X サイバーセキュリティの主な購入基準

5.5 V2x サイバーセキュリティの脅威とソリューション

表 18 自動車のサイバーセキュリティの脅威とソリューション

5.5.1 標準

表 19 C-itsの標準

5.5.2 サービス

表 20 C-itsのサービス

5.5.3 最近の動向

表21 最近の動向(2017~2023年

5.5.4 欧州電気通信標準化機構(ETSI)

表 22 ETSI 規格

図 41 欧州のオリジナル variant its-g5 のサブバンド

5.6 技術分析

5.6.1 導入

5.6.2 インテリジェント交通システム

表23 v2x通信用交通シミュレータ

5.6.3 協調型インテリジェント交通システム

図 42 C-ITS の主要要素

5.6.4 セルラーVehicle-to-Everything

図 43 C-V2Xネットワーク・アーキテクチャ

図44 C-V2Xの特徴とタイムライン

表 24 5G NR(新無線)C-V2X 使用時の累積利得

5.6.5 LTE-V2X

表 25 IEEE802.11P と LTE-V2X の比較

図 45 車両通信モード

5.6.6 5G-V2X

図 46 5G NR V2Xに向けたC-V2Xの進化

図 47 高速データと性能レベル

表 26 4G LTE を上回る 5G NR の進歩

表 27 5G-V2X のユースケース性能

5.6.7 ブロックチェーン技術

図 48 ブロックチェーン技術のネットワーキングスタックへの実装

図 49 ブロックチェーンが v2x アプリケーションに提供するサービス

5.6.8 エッジコンピューティング

図50 エッジコンピューティングのV2V通信への実装

5.6.9 6G-V2X

図 51 6G-V2Xの重要な側面

図 52 AI/ml が v2x セキュリティにもたらす利点と脅威

表28 6Gと他のセルラー技術の比較

5.6.10 車両セキュリティ・オペレーション・センター

図53 VSOCサービス

5.7 エコシステムのマッピング

図54 エコシステムのマッピング

5.7.1 OEMS

5.7.2 ティア1インテグレーター

5.7.3 テクノロジープロバイダー

5.7.4 ソフトウェア・プロバイダ

5.7.5 セキュリティ・ソリューション・プロバイダー

表29 エコシステムにおける企業の役割

5.8 投資シナリオ

図55 投資シナリオ、2020~2023年

5.9 自動車V2X市場の動向(OEM別

5.9.1 メルセデス・ベンツ

5.9.2 BMW

5.9.3 フォードモーターカンパニー

5.9.4 BYD

5.9.5 ゼネラルモーターズ

5.9.6 ホンダ

5.9.7 GEELY

5.9.8 ヒュンダイ

5.9.9 三菱自動車工業

5.9.10 NIO

5.9.11 NISSAN MOTOR CO. LTD.

5.9.12 サイックモーター

5.9.13 ボルボ・カーズ

5.9.14 トヨタ自動車

5.10 V2X攻撃の主な特徴

5.11 V2X通信のためのセキュリティ評価と仮想化プラットフォーム

5.12 顧客のビジネスに影響を与える傾向と混乱

図 56 顧客のビジネスに影響を与えるトレンドと混乱

5.13 特許分析

5.13.1 はじめに

図 57 公開動向、2014~2023年

5.13.2 上位特許出願者、2014~2023年

図58 上位特許出願者、2014~2023年

表30 特許分析

5.14 ケーススタディ

5.14.1 中国のC-itsイニシアティブにおけるV2Xサイバーセキュリティ

5.14.2 インフィニオンのese統合におけるSavariの成功

5.14.3 タイのスマート交通におけるV2X通信

5.14.4 サンディエゴの道路におけるパイロット・プロジェクト

5.14.5 コネクテッドカーのセキュリティのためのマーベルの802.11axソリューション

5.14.6 フィアット・クライスラーのリコールにおけるソフトウェア・バグの修正

5.14.7 ガードノックスによる潜在的サイバー脅威のデモンストレーション

5.14.8 アークランのisecvソリューションによるサイバー脅威の検知

5.15 規制の状況

表 31 v2x 通信規制

表 32 米国と欧州の仕様基準

表 33 北米:規制機関、政府機関、その他の組織

表 34 ヨーロッパ:規制機関、政府機関、その他の組織

表 35 アジア太平洋地域:規制機関、政府機関、その他の団体

5.16 主要な会議とイベント(2024~2025年

表36 主要な会議とイベント(2024~2025年

6 自動車V2X市場、コネクティビティ別(ページ数 – 133)

6.1 はじめに

表37 DSRCとC-V2Xの比較

表38 DSRCとC-V2Xの違い

図59 車載用V2X市場、コネクティビティ別、2023年対2030年(千台)

表39 車載用V2X市場:接続性別、2019年~2022年(千台)

表40 車載V2X市場:接続性別、2023年~2030年(千台)

6.1.1 運用データ

表 41 V2Xソリューションを提供する企業(接続性別

表42 v2xアプリケーションのユースケースとサービス品質要件

6.2 専用短距離通信(DSRC)

6.2.1 サイバー攻撃に対する脆弱性が市場を牽引

表 43 dsrc v2x市場、地域別、2019~2022年(単位:千台)

表44 dsrc v2x市場:地域別、2023~2030年(千台)

6.3 セルラーVehicle-to-Everything(C-V2X)

6.3.1 優れた効率性と安全性が市場を牽引

図 60 C-V2Xアーキテクチャ

図 61 C-V2X市場のセグメンテーション

図 62 コネクテッド・カーに関連する課題を解決するC-V2Xソリューション

表45 DSRCとC-V2Xの性能比較

表46 さまざまな通信範囲のv2x規格

表47 C-V2X市場、地域別、2019年~2022年(単位:千台)

表48 C-V2X市場、地域別、2023~2030年(千台)

6.4 主要な洞察

…

【本レポートのお問い合わせ先】

https://www.marketreport.jp/contact

レポートコード: AT 7702